近期電子詐騙手法持續演變,由傳統的視覺混淆陷阱,延伸至針對人工智能工具的新型釣魚攻擊。香港網絡安全事故協調中心(HKCERT)表示,黑客正以更隱蔽及更高技術含量的方式誘騙市民,包括利用細微字形偽裝電郵地址,以及直接入侵 AI 工具的指令和記憶功能,令網絡安全風險大幅提升。

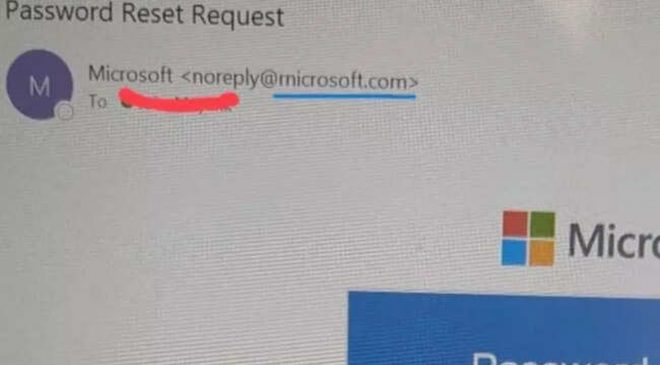

近月一宗典型個案(上圖)顯示,黑客以 Microsoft 名義發送釣魚郵件,郵件看似正規,但電郵地址中的字母 m 被替換為由 r 和 n 組成的 rn,形成近似的 rnicrosoft,令使用者在匆忙閱讀時難以辨識。這類以視覺陷阱混淆視線的技術愈趨普遍,黑客可能利用字母大小寫、數字替換或跨文字系統代碼,製造真假難辨的欺詐郵件與網站,目的是誘使受害者輸入登入資訊或按下惡意連結。

除了偽裝企業電郵,新一代釣魚攻擊更直接利用 AI 工具的特性下手。近期保安研究指出,OpenAI 的 ChatGPT Atlas 瀏覽器因長期處於登入狀態,且缺乏釣魚自動防禦機制,令其成為黑客瞄準的攻擊目標。攻擊手法包括透過惡意網頁觸發跨網站偽造請求(CSRF),將惡意指令寫入用戶的 AI 記憶。當用戶日後輸入正常查詢時,AI 會隱蔽地在內容中加入後門、遙控下載程式,甚至將資料回傳至黑客伺服器。

研究亦指出,Atlas 的多功能輸入框存在設計缺陷。輸入框同時支援網址及自然語言指令,黑客可構造看似網址、實為指令的字串,例如以錯誤格式故意讓系統判定為指令,進而自動執行惡意操作。這些指令可能包括導向釣魚網站、刪除雲端檔案,甚至下載並執行惡意軟件。相關攻擊具備跨裝置效果,可影響與帳戶相關的其他瀏覽器或平台,風險極為隱蔽。

HKCERT 指出,市民可透過基本保安措施降低風險。當中包括仔細核對電郵地址與網址的細微差異,避免點擊可疑連結,並啟用多重身份認證以加強防護。此外,用戶亦應警惕由 AI 工具自動生成的程式碼或建議,因為惡意指令可能在生成內容中被悄然植入。更新軟件、啟用瀏覽器防釣魚功能、定期檢查交易與帳戶活動,亦有助減低損失。若懷疑受騙,應立即更改密碼、通知銀行及相關服務供應商,並向 HKCERT 或防騙易 18222 尋求協助。